Alterar fontes e mascarar o WebGL costumava ser suficiente. Você ajustava a resolução, executava um novo perfil e o navegador passava pela maioria dos portões de detecção. Isso acontecia quando os sinais de superfície eram a única coisa sendo verificada.

Aqueles dias acabaram.

Os sistemas de detecção agora leem mais profundamente, extraindo o comportamento da sessão da própria rede, muito antes da impressão digital ser renderizada.

Ferramentas como GemLogin desempenham um papel crucial. Eles oferecem aos usuários controle total sobre a aparência do navegador. Você pode criar perfis separados, aplicar ruído à sua impressão digital de tela e simular ambientes realistas em diferentes dispositivos. É isso que torna os navegadores antidetecção valiosos em qualquer fluxo de trabalho baseado em sessão.

Mas mesmo um perfil perfeito se desfaz quando o tráfego de rede subjacente conta uma história diferente. A impressão digital pode indicar que você está executando uma máquina em Tóquio com uma instalação nova, mas a solicitação chega por meio de um IP que foi sinalizado cinco vezes na última hora ou de um resolvedor que não corresponde à configuração de fuso horário.

A lógica de detecção agora vai além do navegador. Ela verifica o comportamento das solicitações muito antes de a página começar a carregar.

A detecção foi movida para abaixo da superfície

As impressões digitais ainda importam. Elas moldam o comportamento do front-end e determinam se o seu navegador será renderizado corretamente. Mas elas não decidem mais o resultado por si só. As pilhas de detecção rastreiam mais do que o navegador.

Veja o que os sistemas procuram agora:

- Padrões de resolução que não correspondem à localização declarada

- Reutilização de sessão em tarefas não relacionadas

- Ritmo de solicitação idêntico em diferentes contas

- Anomalias TTL que não reflete a navegação do mundo real

- Intervalos ASN que girar com muita frequência

- Geolocalização vs navegador incompatibilidade

- Sobreposição histórica com tráfego sinalizado

Uma ferramenta como GemLogin controla o que o navegador diz sobre o usuário. Isso é essencial. Mas tudo depende da aparência do tráfego, de como ele chega e da frequência com que a mesma estrutura de IP se repete em fluxos sensíveis. A maioria das falhas não vem das impressões digitais. Elas vêm do proxy.

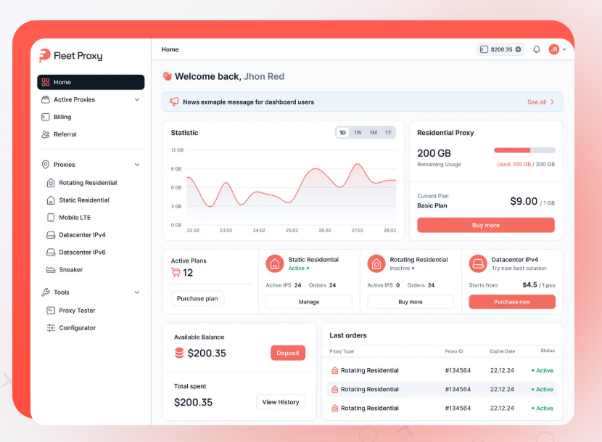

Onde o Fleetproxy preenche a lacuna

GemLogin ajuda você a se misturar ao sessão. Proxy de frota ajuda você a permanecer lá. Assim que a solução começar ou o fluxo passar do login para a ação, detecção muda o foco das características do navegador para a consistência comportamental. É aí que comportamento de proxy decide se o sessão sobrevive.

Proxy de frota foi construído para esta classe. Ele não apenas entrega a você IPs aleatórios. Ele lhe dá acesso a um sistema que gerencia como cada solicitação se move tempo, localização e memória da sessão. esse tipo de estabilidade é o que mantém navegadores antidetect trabalhando em ambientes de alta pressão.

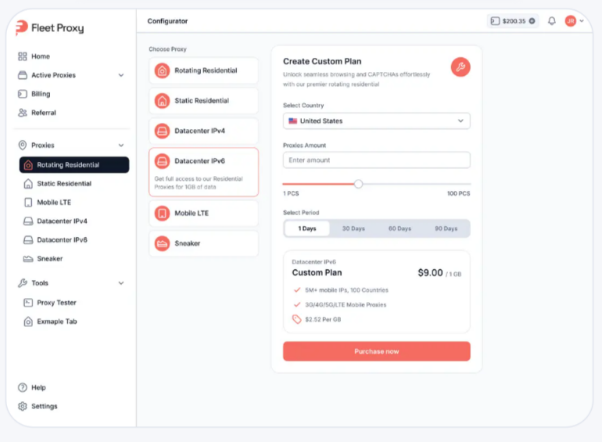

O que o Fleetproxy oferece na prática

Você não está enviando limpar impressões digitais do navegador em um cano de trânsito quebrado. Você está moldando ambas as camadas juntas para que correspondam às expectativas de sistemas de detecção modernos.

Veja como Proxy de frota se encaixa em GemLogin fluxos de trabalho:

Use IPs residenciais estáticos

Perfeito para:

- Manter o estado de login em várias etapas

- Completando CAPTCHAs sem acionar reinicializações

- Contas em execução que precisam memória de sessão longa

- IPs fixos permitem que você aja como um usuário real ao longo do tempo, sem ruído de rotação quebrando o fluxo.

Implante IPs LTE móveis para tarefas de alta confiança

Melhor para:

- Logins sensíveis à localização

- Fluxos onde as redes de operadoras ganhar mais confiança

- Conta criação ou verificação

- IPs móveis mapa para padrões de usuários do mundo real e reduzir a chance de ser sinalizado para instabilidade.

Execute a rotação de chance zero para tarefas de uso único

Útil quando:

- Cada a solicitação deve parecer única

- Você não pode arriscar sobreposição

- Você está correndo listas negras ou domínios sinalizados

- O IP aparece uma vez e desaparece do gire a piscina imediatamente.

- Não assinaturas repetidas.

Segmente o tráfego por ferramenta ou campanha

Proxy de frota permite que você atribua diferentes pools de proxy para diferentes ações. Você pode raspador de rota tráfego separadamente de logins de conta, ou isolar ações de bots ao vivo fluxos de sessão. Isso evita separações contaminação cruzada e mantém comportamento sinalizado se espalhem pela sua configuração.

Introdução ao Fleetproxy e GemLogin

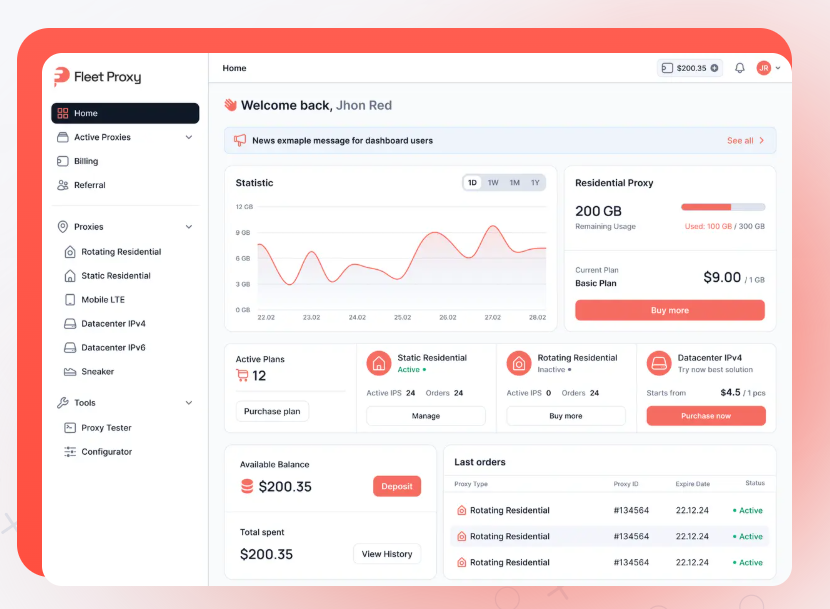

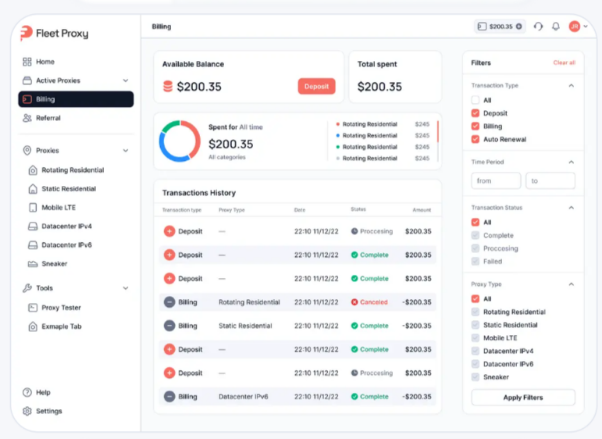

Configurando Proxy de frota com GemLogin é direto. Uma vez que você crie seu perfil dentro do navegador antidetect, atribuir o credenciais de proxy do seu Painel do Fleetproxy. Você pode autenticar usando Lista de permissões de IP ou par nome de usuário:senhaA partir daí, você sessões de marcação por tipo de tarefa, atribuir duração do proxy, e monitorar o uso através do painel ao vivo.

A maioria dos usuários começa com:

- 10–25 IPs residenciais fixos para fluxos de sessão longos

- Um conjunto de proxies LTE rotativos de chance zero para soluções de ação única

- Marcação de sessão para separar a raspagem da interação

- Monitoramento de uso para rastrear TTL e taxa de reutilização

Você não precisa de um separado gerenciador de proxy ou plugin. Basta enviar os detalhes para o campo proxy do GemLogin e começar comportamento de teste diretamente contra o fluxo alvo.

Para ajudar novos usuários a começar, Proxy de frota está oferecendo 30% de desconto sua primeira compra. Use o código “30OFF” durante o checkout e aplique-o a qualquer plano.

Por que o controle total da sessão não é mais opcional

A detecção não falha por causa de dados de impressão digital ausentes sozinho. Ele falha quando o trânsito conta uma história diferente. Essa incompatibilidade desencadeia bloqueios com mais frequência do que as pessoas imaginam. As configurações que se mantêm são aquelas que gerenciar ambas as camadas juntas.

GemLogin controla o que o navegador mostra. Proxy de frota molda o que o rede revela por baixo. Quando esses dois permanecem alinhados, os sistemas de detecção recuam. Quando não o fazem, mesmo ferramentas sólidas começar abandonando sessões.

Site: gemlogin.vn